Empleando el Monitor de Red de la misma forma que en la situación anterior, ejecutar:c:\>ping -n 1 -l 2000 172.20.43.203

El filtro utilizado ha sido

ip.dst==172.20.43.218 || ip.src==172.20.43.218Hay dos fragmentos de ida (request) y dos fragmentos de vuelta (reply). Uno tiene longitud 1514 bytes (1472 bytes de datos en el protocolo ICMP) y el otro 562 bytes (528 bytes de datos en el protocolo ICMP).

El fragmento de mayor tamaño, tanto de request como de reply, aparece identificado como ICMP mientras que el de menor tamaño, tanto de request como de reply, aparece como IP.

Apartado b) ¿En cuántos fragmentos se ha "dividido" el datagrama original?

Apartado b) ¿En cuántos fragmentos se ha "dividido" el datagrama original?El datagrama original se ha dividido en dos datagramas diferentes ya que hemos mandado 2008 bytes (2000 bytes de datos ICMP + 8 bytes de cabecera ICMP).

Apartado c) Analiza la cabecera de cada datagrama IP de los paquetes relacionados con el "ping" anterior. Observa el campo "identificación", "Flags", y "Fragment Offset" de los datagramas. ¿Qué valor tienen estos campos en los datagramas anteriores? Indica en la columna "dirección" si son de petición o respuesta. Muestra los datagramas en el orden de aparición del Monitor de Red.| Datagrama nº | Protocolo | Dirección | Flags | Fragment Offset | Identificación |

| 1 | ICMP | Petición | 0x02 | 0 | 0x028b (651) |

| 2 | IP | Petición | 0x00 | 1480 | 0x028b (651) |

| 3 | ICMP | Respuesta | 0x02 | 0 | 0x028b (651) |

| 4 | IP | Respuesta | 0x00 | 1480 | 0x028b(651) |

Apartado d) ¿Qué ocurre en la visualización de los fragmentos de datagramas si introduces un filtro para ver únicamente paquetes de "ICMP" en el Monitor de Red? ¿Qué fragmentos visualizas ahora? ¿Por qué puede suceder esto?Únicamente se visualiza el primer fragmento de cada paquete (del de ida y del de vuelta). Sucede que el primer fragmento se cataloga como ICMP porque el programa examina el contenido de la trama y, al encontrar la cabecera dentro del datagrama IP, establece que eso es un paquete ICMP.

Apartado e) ¿Para qué se pueden emplear los campos "Identificación", "Flags" y "Fragment Offset" de los datagramas IP?Identificación

Apartado e) ¿Para qué se pueden emplear los campos "Identificación", "Flags" y "Fragment Offset" de los datagramas IP?Identificación --> Para marcar de forma única cada datagrama enviado.

Flags --> Informa sobre si se han acabado los paquetes o quedan más por venir.

Fragment Offset --> Sirve para saber dónde va cada paquete.

Apartado f) En función de los datos anteriores, indica el valor de la MTU de la red.Para averiguar el valor de la MTU miramos el primero de los fragmentos en los que se ha dividido el paquete enviado con el

ping por el hecho de ser el que se llena al máximo. Esta trama tiene una longitud de 1514 bytes, por lo que si eliminamos los 14 bytes pertenecientes a la cabecera del nivel Host-Red, obtenemos que la MTU a nivel IP es 1500 bytes.

Apartado g) Repite el ejercicio lanzando una petición de ping con un mayor número de datos y al destino ".195":c:\>ping -n 1 -l 3000 172.20.43.195 Indica el número total de datagramas en la red e identifica si son de petición o de respuesta (dirección):| Datagrama nº | Protocolo | Dirección | Flags | Fragment Offset | Identificación |

| 1 | ICMP | Petición | 0x02 | 0 | 0x123b (4667) |

| 2 | IP | Petición | 0x02 | 1480 | 0x123b (4667) |

| 3 | IP | Petición | 0x00 | 2960 | 0x123b (4667) |

| 4 | ICMP | Respuesta | 0x02 | 0 | 0x1b05 (6917) |

| 5 | IP | Respuesta | 0x02 | 1480 | 0x1b05 (6917) |

| 6 | IP | Respuesta | 0x00 | 2960 | 0x1b05 (6917) |

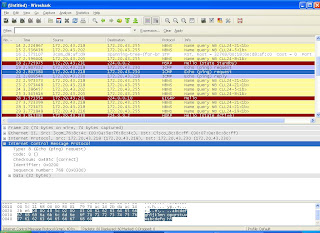

En la siguiente imagen podemos ver esas tramas en el monitor de red:

Apartado h) A continuación, se pretende observar que los datagramas pueden fragmentarse en unidades más pequeñas si tienen que atravesar redes en las que la MTU es menor a la red inicial en la que se lanzaron los paquetes originales. Inicia el Monitor de Red y captura los paquetes IP relacionados con el siguiente comando:

Apartado h) A continuación, se pretende observar que los datagramas pueden fragmentarse en unidades más pequeñas si tienen que atravesar redes en las que la MTU es menor a la red inicial en la que se lanzaron los paquetes originales. Inicia el Monitor de Red y captura los paquetes IP relacionados con el siguiente comando:c:\>ping -n 1 -l 1600 10.3.7.0 Indica el número total de datagramas en la red e identifica si son de petición o de respuesta (dirección):| Datagrama nº | Protocolo | Dirección | Flags | Fragment Offset | Identificación |

| 1 | ICMP | Petición | 0x02 | 0 | 0x1292 (4754) |

| 2 | IP | Petición | 0x00 | 1480 | 0x1292 (4754) |

| 3 | ICMP | Respuesta | 0x02 | 0 | 0x0096 (156) |

| 4 | IP | Respuesta | 0x02 | 480 | 0x0096 (156) |

| 5 | IP | Respuesta | 0x02 | 960 | 0x0096 (156) |

| 6 | IP | Respuesta | 0x00 | 1440 | 0x0096 (156) |

En la siguiente imagen podemos ver esas tramas en el monitor de red:

Apartado i) En relación a los datos de la pregunta 2.h. obtenidos del Monitor de Red, contesta: ¿Por qué se observan más fragmentos IP de "vuelta" (respuesta) que de "ida" (petición)?

Apartado i) En relación a los datos de la pregunta 2.h. obtenidos del Monitor de Red, contesta: ¿Por qué se observan más fragmentos IP de "vuelta" (respuesta) que de "ida" (petición)?Porque en una de las redes intermedias se separan las tramas en varios fragmentos debido a que la MTU en uno de esos segmentos es menor que en el origen.

Indica en qué subred del laboratorio el número de fragmentos que circulan por el medio es el mismo tanto en la petición como en la respuesta. Deduce en qué otra subred no sucede esto.El número de fragmentos tanto en petición como respuesta sólo es el mismo en el tramo que va desde el Cisco 2513 hasta el Linux 1 ya que es que el tiene la MTU más pequeña de toda la ruta que ha de atravesar el paquete hasta llegar a su destino y, por tanto, es que establece el número de fragmentos en los que quedará dividido el paquete original. Esto no sucede ni en la red que va del laboratorio al Cisco 1720 y la que va de éste al Cisco 2513 porque a la ida tendrán únicamente dos fragmentos (el paquete original, al ser de gran tamaño, se ha de fragmentar una vez) pero en la respuesta tendrán cuatro fragmentos ya que, aunque puedan tener tramas de mayor tamaño, el protocolo establece que si los paquetes llegan fragmentados (y en este caso lo harán por la MTU que hay del Cisco 2513 al Linux 1) no han de ser unidos.

Señala (en la topología del laboratorio adjunta), la MTU de cada una de las subredes por las que circulan los datagramas que salen de tu máquina hacia la dirección 10.3.7.0. ¿Cuántas subredes se atraviesan?

Señala (en la topología del laboratorio adjunta), la MTU de cada una de las subredes por las que circulan los datagramas que salen de tu máquina hacia la dirección 10.3.7.0. ¿Cuántas subredes se atraviesan?Según el esquema adjunto a la memoria, se atraviesan 3 subredes. En rojo, además, se detallan las MTU de las subredes que se atraviesan.